Zunifikowane i Kompletne Zarządzanie Bezpieczeństwem w Ramach Infrastruktury IT

Narzędzie AlienVault Unified Security Management służy do zunifikowanego oraz kompleksowego zarządzania bezpieczeństwem w ramach infrastruktury IT, jej usług oraz użytkowników, w zautomatyzowany sposób wykrywając zagrożenia, incydenty naruszenia bezpieczeństwa oraz reagując na zidentyfikowane incydenty. Niewątpliwą zaletą rozwiązania jest zunifikowane wypełnienie praktycznie wszystkich wymagań RODO dotyczących monitoringu incydentów bezpieczeństwa oraz zabezpieczenia danych osobowych składowanych i przetwarzanych na środowiskach informatycznych.

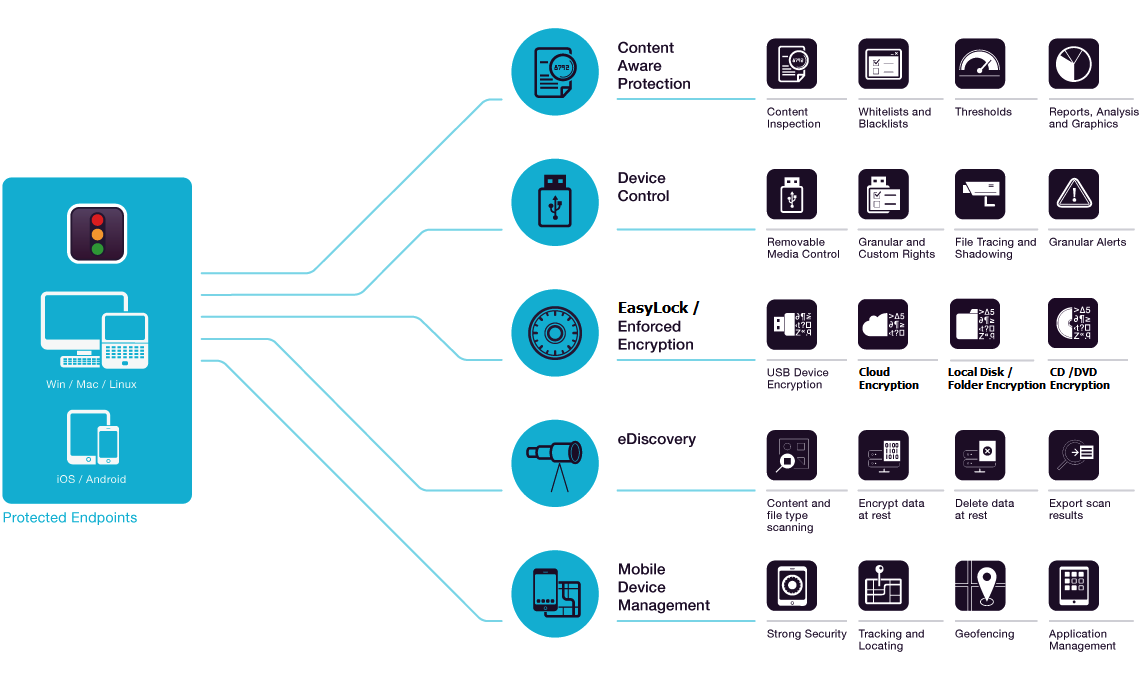

Kompleksowe Zabezpieczenie przed Utratą Danych - DLP Endpoint Protector

Endpoint Protector firmy CoSoSys to rozwiązanie klasy DLP (Data Loss Protection), które umożliwia zabezpieczenie organizacji przed utratą danych za pomocą kontekstowej kontroli ich wypływu, wynoszenia, przesyłania, pobierania, składowania, kopiowania, przenoszenia oraz innych czynności, które mogą narazić organizację na ich utratę. Rozwiązanie kontroluje dozwolone i niedozwolone czynności przeprowadzane na zbiorach danych wymuszając konkretne zabezpieczenia, które definiowane są w oparciu o typ lub zawartość pliku danych, rodzaj oraz miejsce transferu, itp.. Rozwiązanie pozwala na wymuszanie automatycznego szyfrowania określonych danych w przypadku ich kopiowania lub przenoszenia na określone nośniki, chmury, miejsca sieciowe, foldery oraz w przypadku wysyłania mailem lub dokonywania transferów za pomocą innych narzędzi itp.. Endpoint Protector realizuje proaktywne skanowanie środowiska IT w celu wykrywania składowanych na urządzenia końcowych zbiorów ze zdefiniowanymi danymi / treścią, pozwalając na podejmowanie stosowanych, automatycznych akcji w stosunku do wykrytych danych, obejmujących między innymi ich usuwanie lub szyfrowanie oraz alarmy o ich wykryciu. Narzędzie rejestruje wszystkie naruszenia bezpieczeństwa oraz wysyła notyfikacje w tym zakresie.

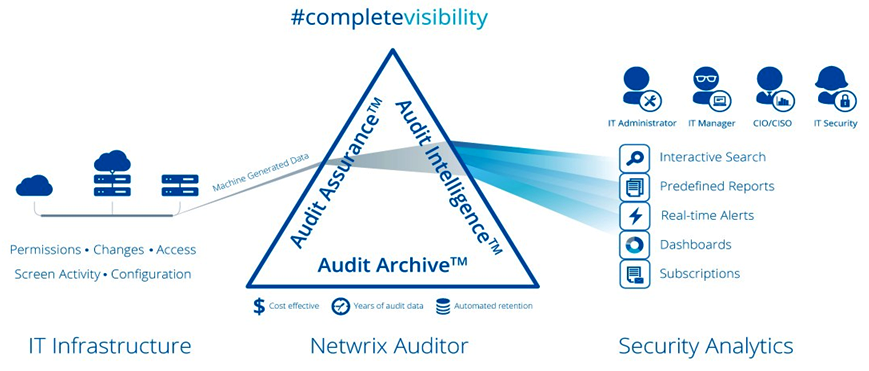

Audyty Zmian, Konfiguracji oraz Aktywności w Obszarze Konfiguracji

Netwrix Auditor jest platformą przeznaczoną do audytu i kontroli zmian oraz konfiguracji, która dostarcza informacji nie tylko o modyfikacjach, ale także o tym kto, gdzie i kiedy je wykonał. System w czasie rzeczywistym wykrywa zmiany mogące być zagrożeniem dla bezpieczeństwa, umożliwiając ich zblokowanie zanim staną się problemem. Netwrix pozwala także na zapewnienie zgodności konfiguracji środowiska IT z obowiązującymi regulacjami i standardami, jednocześnie wymuszając zarządzanie zmianą zgodnie z przyjętymi procedurami oraz upraszczając analizę przyczyn źródłowych w przypadku wystąpienia problemów konfiguracyjnych. Netwrix Auditor prowadzi ciągły audyt zmian w szerokim spektrum składowych infrastruktury obejmujący Active Directory, Exchange, Windows Server, SharePoint, VMware, SQL, Office365, Azure, Oracle, NetApp oraz inne.

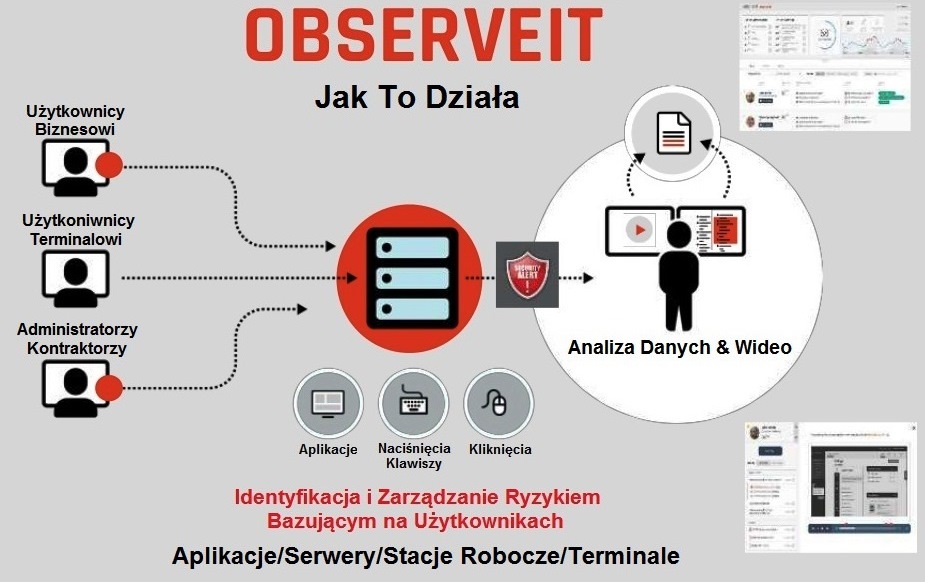

Aktywne Zarządzanie Polityką Bezpieczeństwa oraz Niebezpiecznym Zachowaniem

Observe IT, to narzędzie do wykrywania, analizy oraz reakcji na niebezpieczne zachowania użytkowników w ramach infrastruktury organizacji, umożliwiające za pomocą mechanizmów blokujących i ostrzegających aktywne wymuszanie stosowania zaimplementowanej polityki bezpieczeństwa oraz nagrywanie i analizy sesji użytkowników w oparciu o zaistniałe, zidentyfikowane, jako niebezpieczne zdarzenia.

Monitoring, Rejestracja oraz Analiza Sesji Uprzywilejowanego Dostępu

FUDO to narzędzie, które służy do stałego monitoringu, rejestracji oraz analizy zdalnych sesji uprzywilejowanego dostępu do systemów informatycznych. Jego zadaniem jest wykrywanie i zapobieganie naruszeniom bezpieczeństwa z wykorzystaniem kont uprzywilejowanych oraz zagrożeniom wynikającym z błędów administratorów. FUDO swoją funkcjonalnością obejmuje mechanizmy do zarządzania politykami haseł kont uprzywilejowanych, monitoringu sesji uprzywilejowanych (rejestracja oraz analizy), analizy produktywności użytkowników w ramach nawiązywanych sesji oraz aktywnego zarządzania dostępem do haseł aplikacyjnych.

Ujednolicone zarządzanie zagrożeniami oraz bezpieczeństwem sieci - UTM / Firewall

WatchGuard to narzędzie do zintegrowanej ochrony sieci organizacji łączące w sobie cechy zaawansowanego UTM (Unified Threat Management) oraz Firewall. WatchGuard w ramach jednego applianc’a (dostępne są zarówno fizyczne, jak i wirtualne) dostarcza szereg zaawansowanych funkcji w zakresie bezpieczeństwa, gdzie do wyboru są dwa jego poziomy, które różnią się zastosowanymi mechanizmami.

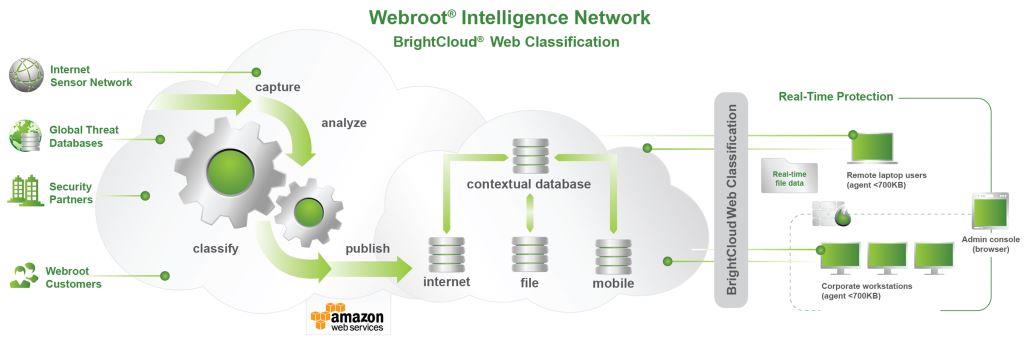

Szybka i innowacyjna ochrona urządzeń końcowych - Webroot SecureAnywhere

Webroot SecureAnywhere Endpoint Protection to rozwiązanie realizujące innowacyjną ochronę urządzeń końcowych w oparciu o technologię wzorców plików i predykcyjnego rozpoznawania ich zachowań z praktycznie nieograniczoną możliwością przetwarzania w chmurze, zapobiegając w ten sposób znanym zagrożeniom oraz chroniąc przed nieznanymi atakami zero-day skuteczniej niż jakiekolwiek inne rozwiązanie. Dzięki wykorzystaniu najmniejszego i najszybszego na świecie agenta skanowanie odbywa się szybko, bez zbędnego obciążania użytkowników końcowych. Ponieważ detekcja odbywa się w czasie rzeczywistym, rozwiązanie to jest zawsze aktualne i zapewnia ochronę przed najnowszymi zagrożeniami i atakami bez typowych problemów związanych z codziennym zarządzaniem sygnaturami lub aktualizacjami pliku definicji.